Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region Emea, denn 53 Prozent aller Phishing-Angriffe weltweit lassen sich auf IP-Adressen in dieser Region zurückverfolgen, 38 Prozent auf IP-Adressen in den Niederlanden. Das hat NTT Security (Germany), Teil der NTT Group und Spezialist für Informationssicherheit und Risikomanagement, in seinem „Global Threat Intelligence Report (GTIR) 2017“ festgestellt.

Phishing wurde in den vergangenen Jahren zum bevorzugten Einfallstor für Ransomware, also für Schadsoftware, die es auf die Erpressung von Anwendern abgesehen hat. Ransomware verschlüsselt Daten oder ganze Geräte; der Angreifer verspricht, einen Schlüssel bereitzustellen, wenn ein „Lösegeld“ bezahlt wird – eine Garantie gibt es dafür natürlich nicht. Wie ernst das Ransomware-Problem ist, haben kürzlich wieder die Angriffe durch die Schadsoftware WannaCry gezeigt. Das Threat-Intelligence-Team von NTT Security hat auch diese Ransomware analysiert und gezielte Pläne zur Reduzierung der daraus entstehenden Risiken erstellt.

Weitere Ergebnisse des Reports für die Region Emea:

– 54 Prozent der Cyber-Angriffe galten Unternehmen in nur drei Branchen: dem Finanzwesen (20 Prozent), Manufacturing (17 Prozent) und dem Einzelhandel (17 Prozent).

– Mehr als 67 Prozent der gefundenen Malware fielen in die Kategorie der Trojaner, 15 Prozent der gängigsten von Emea ausgehenden Malware-Typen sind Viren beziehungsweise Würmer.

– 45 Prozent der Brute-Force-Angriffe auf Emea-Ziele wurden von Angreifern aus dieser Region durchgeführt.

– NTT Security deckte mehr Brute-Force-Angriffe aus Emea auf (45 Prozent) als aus Nord- und Lateinamerika (20 Prozent) und Asien (7 Prozent) zusammengenommen.

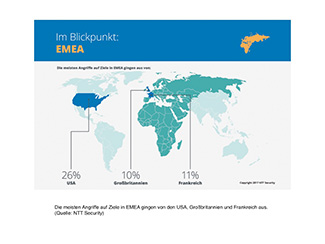

– Die meisten Cyber-Angriffe auf Ziele in Emea gingen von den USA (26 Prozent), Frankreich (11 Prozent) und Großbritannien (10 Prozent) aus.

„Phishing-Angriffe sind mittlerweile sehr intelligent und für Anwender selten von echten Nachrichten oder Informationen zu unterscheiden“, erklärt Kai Grunwitz, Senior Vice President Central Europe bei NTT Security. „In manchen Fällen geht den Angriffen umfangreiches Social Engineering voraus, um den Opfern vorzugaukeln, sie hätten es mit einem legitimen Absender zu tun. Dem können wir nicht mit Appellen an die Vorsicht der Mitarbeiter begegnen. Stattdessen muss ein professionelles Risikomanagement etabliert und gelebt werden.“

Interview mit Claudia Zimmermann

Interview mit Claudia Zimmermann